Gemeinsam mit unserem Partner Wortmann bieten wir für Schulen mit Willkommensklassen für ukrainische Schüler eine Sonderaktion an. Kaufen Sie mindestens 16 Terra Mobile 360-11-V3 und erhalten Sie den passenden Notebookwagen ohne Berechnung dazu.

Umstellung auf Ukrainisch mit nur einer einzigen Tastenkombination.

Gemacht für den Schulalltag.

Flexibel:

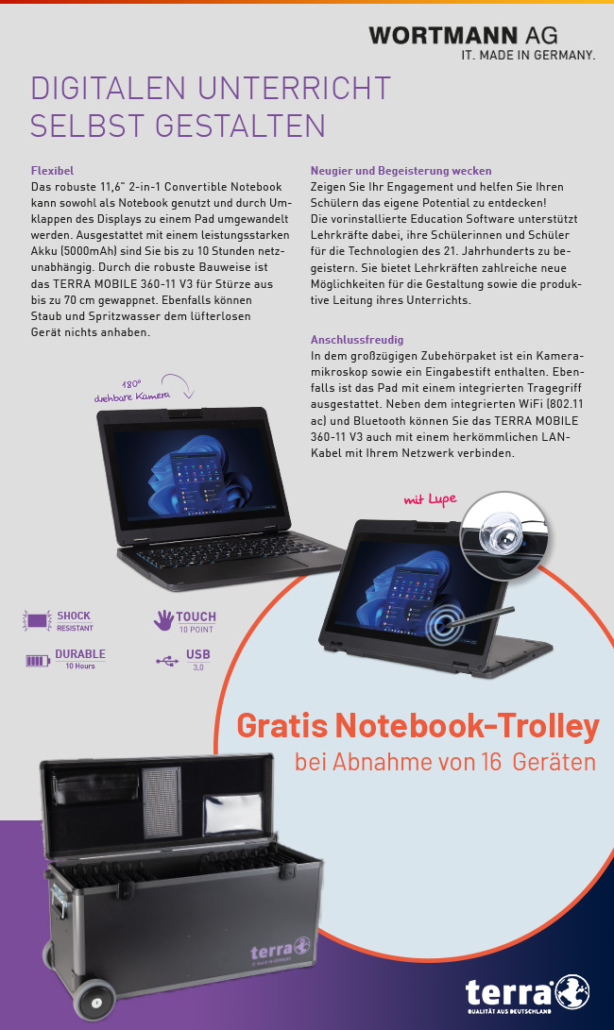

Das robuste 11,6″ 2-in-1 Convertible Notebook kann sowohl als Notebook genutzt und durch Umklappen des Displays zu einem Pad umgewandelt werden. Ausgestattet mit einem leistungsstarken Akku (5000mAh) sind Sie bis zu 10 Stunden netzunabhängig. Durch die robuste Bauweise ist das TERRA MOBILE 360-11 V3 für Stürze aus bis zu 70 cm gewappnet. Ebenfalls können Staub und Spritzwasser dem lüfterlosen Gerät nichts anhaben.

Neugier und Begeisterung wecken:

Zeigen Sie Ihr Engagement und helfen Sie Ihren Schülern das eigene Potential zu entdecken!

Die vorinstallierte Education Software unterstützt Lehrkräfte dabei, ihre Schülerinnen und Schüler für die Technologien des 21. Jahrhunderts zu begeistern. Sie bietet Lehrkräften zahlreiche neue Möglichkeiten für die Gestaltung sowie die produktive Leitung ihres Unterrichts.

Anschlussfreudig:

In dem großzügigen Zubehörpaket ist ein Kameramikroskop sowie ein Eingabestift enthalten. Ebenfalls ist das Pad mit einem integrierten Tragegriff ausgestattet. Neben dem integrierten WiFi (802.11 ac) und Bluetooth können Sie das TERRA MOBILE 360-11 V3 auch mit einem herkömmlichen LAN-Kabel mit Ihrem Netzwerk verbinden.

Gut aufgehoben:

Den Terra Mobile S16 Trollen gibt es in diesem Angebot einfach on Top. Damit sind die Schülergeräte außerhalb des Unterrichts perfekt untergebracht und werden für den nächsten Einsatz direkt aufgeladen.

- Halterung für 16x original Netzteile mit C6 Stecker

- Ladezeittimer (Dauerbetrieb, vier oder acht Stunden)

- Aktiver Lüfter für die Netzteile, gesteuert über den Ladezeittimer

- Belüftung im Deckel 235 x 140mm mit Lochgitter

- Sicherheitsabschaltung bei 50°C Innentemperatur

- Einschaltstrombegrenzer

- Kurzbeschreibung im Kofferdeckel

- gleichschließende Schlösser

- Maße (L/B/H) cm 85/39/43

Natürlich passen diese Geräte hervorragend zu unseren Schullösungen von AIXconcept.

Wir freuen uns auf Ihre Anfrage an vertrieb@oberberg.net