24/7-Expertenschutz aus Deutschland

Wartung, Updates, Support: Der Alltag von IT Teams lässt kaum Zeit, sich um IT Security zu kümmern. Gleichzeitig ist immer mehr Fachwissen nötig, um Cyberangriffe zu erkennen und einzudämmen. Wie können Sie sich trotzdem besser schützen?

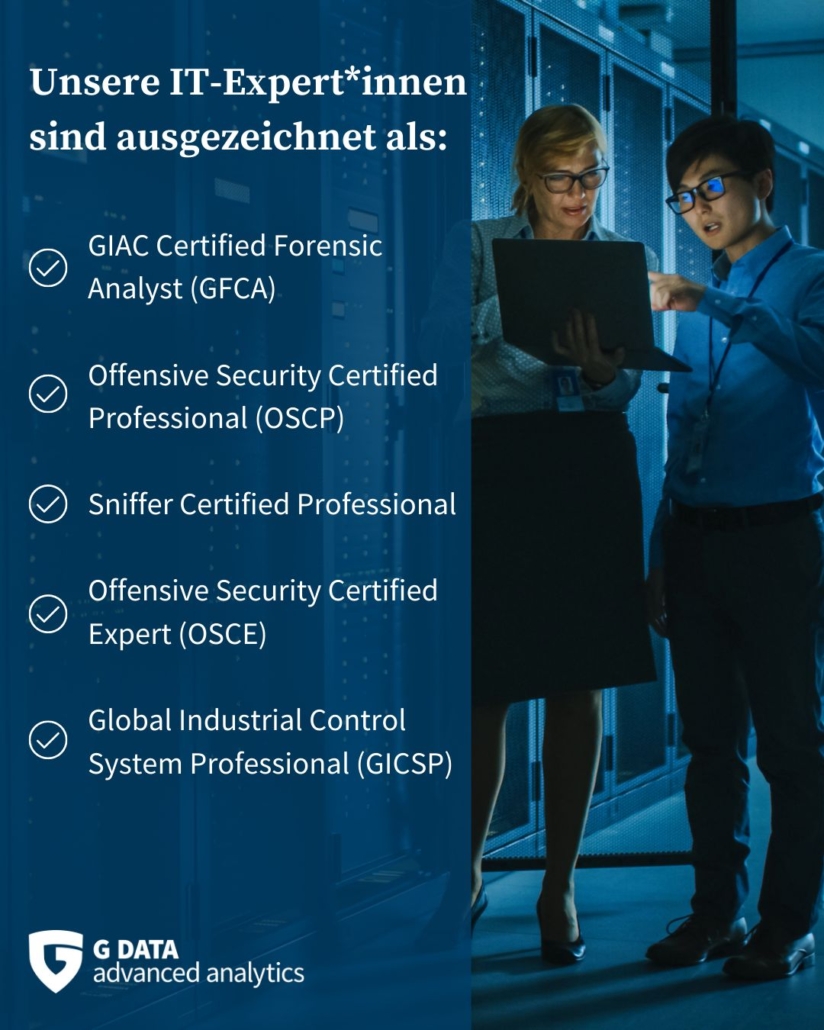

Legen Sie Ihre IT-Sicherheit einfach in die Hände der erfahrenen Fachleute unseres Partners G DATA– mit Managed Detection and Response (MDR). Deren Analyst*innen überwachen Ihre IT-Systeme. Rund um die Uhr, an 365 Tagen im Jahr. Sie erkennen, analysieren und reagieren auf Angriffe, bevor sie Schaden anrichten. Der deutschsprachige Support am Hauptsitz in Bochum ist immer für Sie erreichbar.

Managed EDR „Made in Germany“ kennenlernen – zum Beispiel bei unserem kommenden Business-Frühstück zum Thema am 24.08.23 -> Save the Date!

- IT-Security-Fachleute erkennen und und stoppen Angriffe für Sie – rund um die Uhr

- Kostenloser deutschsprachiger 24/7-Support vom Bochumer Hauptsitz

- Datenhaltung ausschließlich auf Servern in Deutschland

- Komplett in Deutschland entwickelte EDR-Technologie – garantiert ohne Hintertüren

- 38 Jahre Erfahrung in der Erforschung, Analyse und Abwehr von Cyber Threats

Ideal für Unternehmen, die

Weitere Infos und Demo gewünscht? Sprechen Sie uns an unter 02261 9155050.

Warum managed EDR ein Thema ist, erklärt unser Partner G DATA hier im Video: